Éloignez les pirates informatiques de votre système

Les pirates informatiques ciblent les vulnérabilités évidentes. Du côté de l'utilisateur, les problèmes proviennent des applications et des systèmes d'exploitation obsolètes, des ordinateurs mis à jour, mais non redémarrés, ainsi que des tests de mise à jour pour la compatibilité, qui peuvent créer de petites brèches propices au piratage. Du côté du concepteur, toutefois, de nombreuses solutions toutes simples peuvent permettre à vos conceptions de sortir de la catégorie « cible facile ».

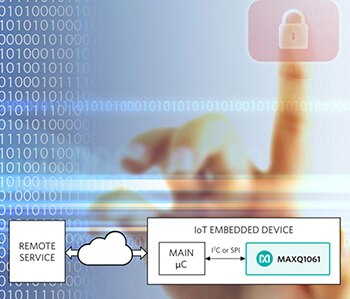

Figure 1 : Le contrôleur cryptographique DeepCover MAXQ1061 est plus facile à intégrer dans des systèmes simples que les solutions TPM (Trusted Platform Module) 2.0. (Source de l'image : Maxim Integrated)

Figure 1 : Le contrôleur cryptographique DeepCover MAXQ1061 est plus facile à intégrer dans des systèmes simples que les solutions TPM (Trusted Platform Module) 2.0. (Source de l'image : Maxim Integrated)

La simple utilisation d'une authentification à plusieurs facteurs et d'un niveau de sécurité par mot de passe suffisant peut contribuer à éloigner certains pirates informatiques. Plus précisément, il peut être judicieux de concevoir des dispositifs IoT suffisamment sécurisés pour être approuvés pour les réseaux d'entreprise. De plus, le fait d'établir exactement ce qui peut être lié aux réseaux d'entreprise offre des moyens de dissuasion encore plus importants. D'autres solutions simples et rapides pourront également vous permettre d'être moins visé. Voici trois exemples.

Le premier exemple est le contrôleur cryptographique DeepCover MAXQ1061 de Maxim Integrated (Figure 1). Conçue comme une puce auxiliaire pour les petits dispositifs embarqués, cette puce utilise un minimum de ressources. Cette solution facile à utiliser et efficace représente une alternative aux puces basées sur la norme TPM 2.0 qui sont difficiles à intégrer dans des systèmes simples, notamment la plupart de ceux destinés à l'IoT. Le MAXQ1061 est conçu pour protéger l'authenticité, la confidentialité et l'intégrité de la propriété intellectuelle logicielle. Les applications incluent les nœuds IoT qui connectent les appareils réseau, les contrôleurs logiques programmables (PLC), les réseaux industriels et les dispositifs embarqués.

Le MAXQ1061 prend en charge le stockage de clés hautement sécurisé et simplifie la distribution de certificats. Ses fonctions de haut niveau simplifient les implémentations SSLTLSDTLS et il offre plusieurs options d'interface de communication pour une connexion plus simple à un processeur hôte. Les algorithmes cryptographiques pris en charge incluent AES, ECC, le schéma de signature ECDSA et SHA, et un générateur de nombres véritablement aléatoires peut être utilisé pour la génération de clés sur puce. Le MAXQ1061 fournit un ensemble des 40 commandes strictement nécessaires afin d'éviter toute complexité inutile. Il offre une politique de contrôle d'accès simple et des fonctionnalités qui répondent à la plupart des scénarios de sécurité pour les dispositifs IoT.

Élevant la technologie DeepCover à un niveau supérieur pour les dispositifs tels que les passerelles IoT et les points d'accès sans fil, les solutions de sécurité embarquée DeepCover MAX32520-BNS+ permettent de masquer les données sensibles sous des couches physiques de sécurité avancées, offrant ainsi un stockage de clés plus sécurisé. Le MAX32520 fournit une solution interopérable, sécurisée et économique pour les dispositifs de communication et les systèmes embarqués de confiance. Il intègre la technologie de fonction physique inclonable (PUF) ChipDNA de Maxim pour repousser les attaques physiques invasives. La technologie ChipDNA génère une valeur de sortie unique reproductible dans le temps, la température et la tension de fonctionnement pour sécuriser de manière cryptographique toutes les données stockées dans le dispositif, y compris le micrologiciel utilisateur.

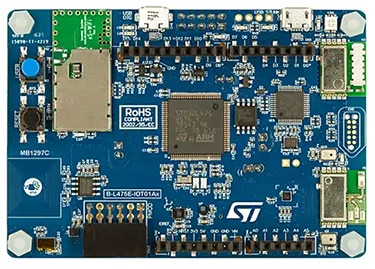

Figure 2 : Le STM32L4 combine ajustement de tension et communications ultrabasse consommation pour les applications se connectant directement aux serveurs cloud. (Source de l'image : STMicroelectronics)

Figure 2 : Le STM32L4 combine ajustement de tension et communications ultrabasse consommation pour les applications se connectant directement aux serveurs cloud. (Source de l'image : STMicroelectronics)

Une autre solution destinée aux dispositifs IoT Edge est le kit de découverte STM32L4 de STMicroelectronics (Figure 2), qui permet le développement d'applications se connectant directement aux serveurs cloud. Le microcontrôleur STM32L4 fournit un ajustement de tension dynamique qui équilibre la consommation énergétique avec la demande de traitement et les périphériques basse consommation (UART et temporisateurs basse consommation). Les autres fonctionnalités incluent une mémoire Flash Quad-SPI de 64 Mbits, Bluetooth V4.1, un module RF programmable basse consommation sub-GHz, un module Wi-Fi et une étiquette NFC dynamique avec antenne NFC imprimée. Il offre une détection multidirectionnelle des communications ultrabasse consommation que l'on trouve dans le STM32L4 basé sur le cœur ARM Cortex-M4, et il est doté de 1 Mo de mémoire Flash et de 128 Ko de mémoire SRAM.

Prenez position

Bon nombre des dispositifs utilisés dans les entreprises, les maisons et sur le terrain présentent une sécurité insuffisante (c'est-à-dire, presque inexistante). La demande en dispositifs IoT sécurisés, faciles à mettre à jour, mais pas particulièrement faciles à pirater, augmente de manière exponentielle. Il est donc nécessaire de trouver des moyens d'implémenter des mesures de sécurité afin de protéger non seulement la réputation de l'utilisateur, mais aussi la vôtre.

Bien évidemment, toutes les conceptions ne nécessitent pas d'être cachées sous 20 couches parmi les plus récentes et les plus dissuasives. Mais, ne facilitez pas la tâche aux pirates informatiques. Au contraire, implémentez un processus de démarrage sécurisé, stockez les clés là où les pirates ne s'attendent pas à les trouver et protégez la mémoire. Rendez les choses aussi complexes que possible en fonction de votre budget, et ajoutez-y une dose de bon sens.

Have questions or comments? Continue the conversation on TechForum, DigiKey's online community and technical resource.

Visit TechForum