Implémenter des réseaux TSN sécurisés pour l'IIoT avec des commutateurs Ethernet administrés

Avec la contribution de Rédacteurs nord-américains de DigiKey

2024-01-16

L'Internet industriel des objets (IIoT) nécessite une connectivité à large bande passante sécurisée et en temps réel pour divers dispositifs. Les réseaux IIoT dans l'automatisation de l'Industrie 4.0, la gestion de l'eau, le traitement du pétrole et du gaz, le transport, la gestion de l'énergie des services publics et d'autres applications critiques similaires ont également besoin d'un moyen efficace et flexible d'alimenter les dispositifs, et d'une solution de connectivité avec une haute densité de ports pour prendre en charge un grand nombre de dispositifs dans un espace minimal. Les commutateurs Ethernet administrés nouvelle génération peuvent répondre à ces besoins et bien plus encore.

Les commutateurs Ethernet administrés peuvent être configurés et contrôlés à distance, simplifiant ainsi les déploiements et les mises à jour des réseaux. Ils permettent une variété d'architectures de réseau telles que les topologies en étoile et en ligne avec un fonctionnement redondant, y compris la conformité à la norme CEI 62439-1, qui s'applique aux réseaux d'automatisation à haute disponibilité. Ils prennent en charge les normes IEEE 802.1 pour les réseaux TSN (Time Sensitive Networking) et les normes IEEE 802.3 pour Power over Ethernet (PoE) et PoE+.

Ces commutateurs sont disponibles avec la certification ISASecure pour les systèmes d'automatisation et de contrôle disponibles dans le commerce reposant sur la série de normes ISA/CEI (International Society of Automation/Commission électronique internationale) 62443. Ils peuvent être configurés avec des combinaisons de connecteurs 10/100BASE TX / RJ45 pour les interconnexions en cuivre et de connecteurs SFP (Small Form Factor Pluggable) fibre optique à trois vitesses avec des vitesses réglables de 100 Mb/s (Mb/s), 1 Gb/s (Gb/s) et 2,5 Gb/s.

Cet article commence par un bref aperçu de la transition de la pyramide de l'automatisation de l'Industrie 3.0 au pilier de l'automatisation de l'Industrie 4.0, passe en revue plusieurs options de déploiement de réseaux pour acheminer à la fois le trafic urgent et non urgent, et examine comment TSN s'intègre et peut être mis en œuvre. Il étudie ensuite comment PoE et PoE+ peuvent simplifier l'alimentation des capteurs, des contrôles et d'autres dispositifs dans l'IIoT, et présente l'importance de la sécurité, notamment la certification ISASecure et les fonctionnalités de sécurité avancées telles que les listes de contrôle d'accès (ACL) et la prévention automatique de déni de service (DoS). Il conclut en décrivant les avantages de l'utilisation de commutateurs Ethernet administrés et présente plusieurs exemples de commutateurs administrés BOBCAT de Hirschmann.

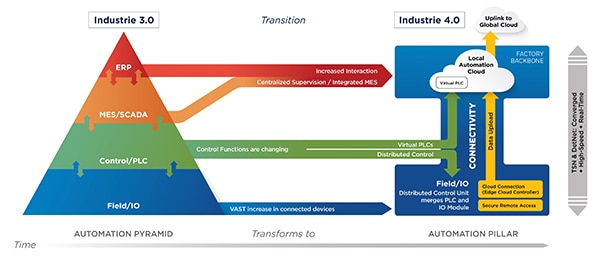

De la pyramide au pilier

La transition de l'architecture d'usine pyramidale de l'Industrie 3.0 à l'architecture pilier de l'Industrie 4.0 est le moteur du développement de TSN. La pyramide divise les fonctions de l'usine en une hiérarchie qui s'étend des ateliers de l'usine aux fonctions centralisées de contrôle et de gestion. La communication en temps réel est principalement nécessaire au niveau le plus bas de l'usine, là où les données des capteurs contrôlent les processus de fabrication. Cela change dans l'Industrie 4.0.

Le pilier de l'automatisation de l'Industrie 4.0 réduit le nombre de niveaux de quatre à deux : le niveau de terrain et la structure de l'usine. Le niveau de terrain inclut un nombre croissant de capteurs et une variété de plus en plus étendue de contrôleurs. Certains contrôleurs descendent du niveau de contrôle/automate programmable (PLC) de la pyramide au niveau de terrain. Dans le même temps, d'autres fonctions autrefois situées au niveau contrôle/PLC remontent au niveau de la structure de l'usine, devenant des PLC virtuels aux côtés du système d'exécution de la fabrication (MES), des fonctions de contrôle de supervision et d'acquisition de données (SCADA) et de la planification des ressources de l'entreprise (ERP).

La couche de connectivité relie les niveaux de terrain et de structure. La couche de connectivité et les réseaux de niveau terrain doivent fournir des communications à haut débit et à faible latence, et être capables de gérer des combinaisons de trafic à faible priorité et de trafic prioritaire. TSN répond à ces exigences en permettant le trafic de réseau déterministe en temps réel (DetNet) sur les réseaux Ethernet standard (Figure 1).

Figure 1 : La transition de la pyramide de l'automatisation au pilier de l'automatisation requiert la connectivité avec la capacité TSN. (Image : Belden)

Figure 1 : La transition de la pyramide de l'automatisation au pilier de l'automatisation requiert la connectivité avec la capacité TSN. (Image : Belden)

Trois configurations TSN

La norme Ethernet IEEE 802.1 détaille trois configurations pour TSN : centralisée, décentralisée (également appelée entièrement distribuée), et hybride avec un réseau centralisé et des utilisateurs distribués. Dans chaque cas, la configuration est hautement automatisée pour simplifier les déploiements TSN et commence par l'identification des fonctions TSN prises en charge dans un réseau et l'activation des fonctionnalités nécessaires. À ce stade, le dispositif émetteur du transmetteur peut envoyer des informations sur le flux de données à transmettre. Les trois approches diffèrent quant à la manière dont les exigences relatives au dispositif et au flux de données sont gérées dans le réseau.

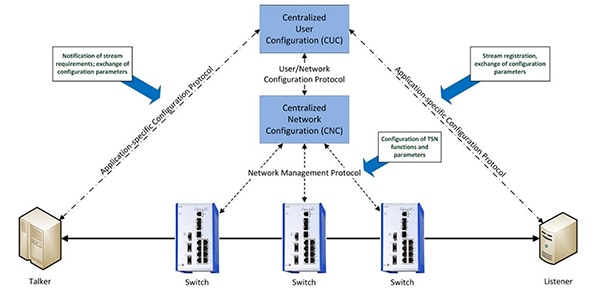

Dans la configuration centralisée, les transmetteurs et les récepteurs communiquent via le dispositif logique CUC (Centralized User Configuration). La configuration CUC crée les exigences de flux de données sur la base des informations de transmetteur et de récepteur et les envoie au dispositif CNC (Centralized Network Configuration). La configuration CNC détermine l'intervalle de temps pour le prochain flux de données en fonction de facteurs tels que la topologie du réseau et la disponibilité des ressources, et envoie les informations de configuration requises aux commutateurs (Figure 2).

Figure 2 : Une architecture TSN centralisée utilise la configuration CUC pour se connecter avec le transmetteur et le récepteur, et la configuration CNC pour envoyer des informations de configuration aux commutateurs. (Source de l'image : Belden)

Figure 2 : Une architecture TSN centralisée utilise la configuration CUC pour se connecter avec le transmetteur et le récepteur, et la configuration CNC pour envoyer des informations de configuration aux commutateurs. (Source de l'image : Belden)

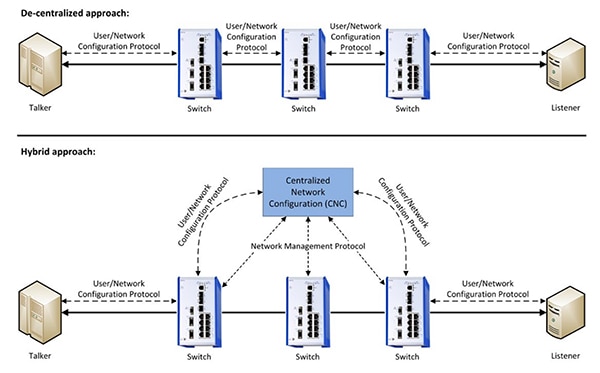

Dans la configuration décentralisée, les configurations CUC et CNC sont éliminées et les exigences des dispositifs sont propagées à travers le réseau en fonction des informations contenues dans chaque dispositif. Dans la configuration hybride, la configuration CNC est utilisée pour la configuration TSN, et les dispositifs de transmetteur et de récepteur partagent leurs exigences via le réseau (Figure 3). Les approches centralisée et hybride permettent de configurer (administrer) les commutateurs réseau de manière centralisée.

Figure 3 : Exemples de configurations TSN décentralisée (en haut) et hybride (en bas). (Source de l'image : Belden)

Figure 3 : Exemples de configurations TSN décentralisée (en haut) et hybride (en bas). (Source de l'image : Belden)

PoE et PoE+

Power over Ethernet (PoE) est un excellent complément à TSN dans le pilier de l'automatisation Industrie 4.0. L'un des moteurs de l'Industrie 4.0 est l'IIoT, qui se compose de nombreux capteurs, actionneurs et contrôleurs. Le PoE a été développé pour relever les défis liés à l'alimentation des dispositifs IIoT dans une usine ou une autre installation.

Le PoE prend en charge la transmission simultanée des données haut débit (y compris TSN) et de l'alimentation via un seul câble réseau. Par exemple, l'alimentation 48 VCC peut être distribuée jusqu'à 100 m via un câble CAT 5/5e avec PoE. En plus de simplifier les installations réseau, le PoE simplifie la mise en œuvre d'alimentations secourues et de sources d'alimentation redondantes, et peut améliorer la fiabilité des processus et des équipements industriels.

Le PoE utilise deux types de dispositifs : les équipements émetteurs d'alimentation (PSE) qui injectent l'énergie dans le réseau et les périphériques alimentés (PD) qui extraient et utilisent l'énergie. Il existe deux types de PoE. Le PoE de base peut fournir un maximum de 15,4 W à un périphérique alimenté. PoE+ est un développement récent qui peut délivrer jusqu'à 30 W à un périphérique alimenté.

Sécurité réseau

L'ISA et la CEI ont développé une série de normes pour les systèmes d'automatisation et de contrôle industriels (IACS). La série ISA/CEI 62443 comprend quatre sections. La section 4 s'applique aux fournisseurs de dispositifs. Les dispositifs certifiés CEI 62443-4-2 sont évalués de manière indépendante et sont sécurisés dès le stade de leur conception, incluant les meilleures pratiques en matière de cybersécurité. Deux outils importants pour la sécurité IACS sont les listes de contrôle d'accès (ACL) et la protection contre les attaques par déni de service (DoS). Dans les deux cas, plusieurs approches s'offrent aux ingénieurs réseau.

Les listes ACL sont utilisées pour autoriser ou refuser le trafic entrant ou sortant sur les interfaces réseau. L'un des avantages de l'utilisation des ACL est qu'elles fonctionnent à la vitesse du réseau et n'ont pas d'impact sur le débit de données, un facteur important dans les implémentations TSN. Le logiciel HiOS de Hirschmann divise les ACL en trois catégories :

Les ACL de base pour le trafic TCP/IP disposent d'un nombre minimum d'options de configuration pour définir des règles d'autorisation telles que « le dispositif A ne peut communiquer qu'avec ce groupe de dispositifs » ou « le dispositif A ne peut envoyer que des types spécifiques d'informations au dispositif B » ou « Le dispositif A ne peut pas communiquer avec le dispositif B ». L'utilisation des ACL de base peut simplifier et accélérer les déploiements.

Des ACL avancées pour le trafic TCP/IP sont également disponibles et offrent un contrôle plus granulaire. Le trafic peut être autorisé ou refusé en fonction de sa priorité, des indicateurs définis dans les en-têtes et d'autres critères. Certaines règles peuvent n'être appliquées qu'à certaines heures de la journée. Le trafic peut être mis en miroir vers un autre port à des fins de surveillance ou d'analyse. Des types de trafic spécifiques peuvent être dirigés vers un port défini, indépendamment de leur destination initiale.

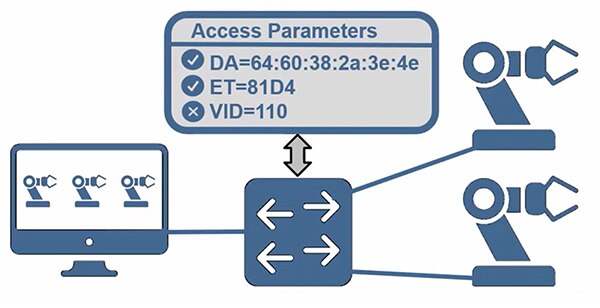

Certains dispositifs IACS n'utilisent pas TCP/IP, et HiOS permet également de définir des ACL au niveau de la trame Ethernet en fonction de l'adressage MAC (Media Access Control). Ces ACL au niveau MAC peuvent permettre le filtrage basé sur une série de critères, notamment le type de trafic, l'heure de la journée, l'adresse MAC de la source ou de la destination, etc. (Figure 4).

Figure 4 : Les ACL au niveau MAC peuvent être utilisées sur des dispositifs n'employant pas TCP/IP. (Source de l'image : Belden)

Figure 4 : Les ACL au niveau MAC peuvent être utilisées sur des dispositifs n'employant pas TCP/IP. (Source de l'image : Belden)

Même si les ACL doivent être configurées, la prévention DoS est souvent intégrée aux dispositifs et automatiquement mise en œuvre. Elle peut gérer les attaques via TCP/IP, TCP/UDP hérité et le protocole ICMP (Internet Control Message Protocol). Pour les cas TCP/IP et TCP/UDP, les attaques DoS prennent diverses formes liées à la pile de protocoles, c'est-à-dire l'envoi au dispositif attaqué de paquets non conformes à la norme. Un paquet de données peut également être envoyé au dispositif attaqué en utilisant l'adresse IP du dispositif, ce qui peut entraîner une boucle infinie de réponses. Les commutateurs Ethernet peuvent se protéger eux-mêmes et protéger les dispositifs existants sur un réseau en filtrant automatiquement les paquets de données malveillants.

Une autre attaque DoS fréquente se produit par le biais d'un ping ICMP. Les pings sont destinés à identifier la disponibilité des dispositifs et les temps de réponse sur un réseau, mais peuvent également être utilisés pour des attaques DoS. Par exemple, l'attaquant peut envoyer un ping avec une charge utile suffisamment importante pour provoquer un dépassement de tampon dans le dispositif de réception, entraînant le plantage de la pile de protocoles. Les commutateurs Ethernet administrés d'aujourd'hui peuvent se protéger automatiquement contre les attaques DoS basées sur ICMP.

Commutateurs administrés

Les commutateurs Ethernet administrés BOBCAT de Hirschmann prennent en charge TSN et offrent des capacités de bande passante étendues en ajustant les SFP de 1 à 2,5 Gb/s sans changer de commutateur. Ils présentent une haute densité de ports avec jusqu'à 24 ports dans une seule unité, et des options de ports de liaison montante SFP ou cuivre sont disponibles (Figure 5). Les autres fonctionnalités incluent :

- Certification ISASecure CSA / CEI 62443-4-2, y compris ACL et prévention DoS automatique

- Prise en charge de jusqu'à 240 W sur 8 ports PoE/PoE+ sans partage de charge

- Plage de températures ambiantes de fonctionnement standard de 0°C à +60°C, et modèles à températures étendues fonctionnant de -40°C à +70°C

- Modèles homologués selon la norme ISA12.12.01 pour une utilisation en environnements dangereux

Figure 5 : Les commutateurs Ethernet administrés BOBCAT sont disponibles dans une variété de configurations. (Source de l'image : Hirschmann)

Figure 5 : Les commutateurs Ethernet administrés BOBCAT sont disponibles dans une variété de configurations. (Source de l'image : Hirschmann)

Exemples de commutateurs BOBCAT de Hirschmann :

- Dispositifs BRS20-4TX avec quatre ports 10/100 BASE TX / RJ45 répertoriés pour des températures ambiantes de 0°C à +60°C

- Dispositifs BRS20-4TX/2FX avec quatre ports 10/100 BASE TX / RJ45 et deux ports fibre 100 Mb/s, répertoriés pour des températures ambiantes de 0°C à +60°C

- Dispositifs BRS20-4TX/2SFP-EEC-HL avec quatre ports 10/100 BASE TX / RJ45 et deux ports fibre 100 Mb/s, répertoriés pour des températures ambiantes de -40°C à +70°C et homologués selon ISA12.12.01 pour une utilisation en environnements dangereux

- Dispositifs BRS20-4TX/2SFP-HL avec quatre ports 10/100 BASE TX / RJ45 et deux ports fibre 100 Mb/s, répertoriés pour des températures ambiantes de 0°C à +60°C et homologués selon ISA12.12.01 pour une utilisation en environnements dangereux

- Dispositifs BRS30-12TX avec huit ports 10/100 BASE TX / RJ45 et quatre ports fibre 100 Mb/s, répertoriés pour des températures ambiantes de 0°C à +60°C

- Dispositifs BRS30-16TX/4SFP avec seize ports 10/100 BASE TX / RJ45 et quatre ports fibre 100 Mb/s, répertoriés pour des températures ambiantes de 0°C à +60°C

Résumé

Des commutateurs Ethernet administrés sont disponibles pour prendre en charge TSN, PoE et PoE+, offrir des niveaux élevés de cybersécurité et fournir la connectivité à large bande passante nécessaire à l'IIoT et à la structure réseau de pilier de l'Industrie 4.0. Ces commutateurs sont faciles à configurer, présentent de hautes densités de ports et des capacités de températures de fonctionnement étendues, et sont disponibles dans des versions approuvées ISA12.12.01 pour une utilisation en environnements dangereux.

Avertissement : les opinions, convictions et points de vue exprimés par les divers auteurs et/ou participants au forum sur ce site Web ne reflètent pas nécessairement ceux de DigiKey ni les politiques officielles de la société.